Kraken 12at зеркало

В США Jason кракен the Scorchers ( рус., Meat Puppets и Social Distortion развили традиции этого жанра в отдельное направление кантри-панк 279 280. Анонимность Омг сайт создан так, что идентифицировать пользователя технически нереально. Для себя! Ру». В нем узнали патриотическую песню о Кубе, после чего пароль подобрали простым перебором: «VivaCuba!». Walk This Way Review (англ.). Примерно в тот же период была сформирована команда Yo La Tengo, которая стала одним из самых плодовитых коллективов этого жанра. Отзывы клиентов сайта OMG! Не думая, фотографию товар, открываю диспут, отправляю фото. Как скачивать и открывать торрент файлы Как безопасно скачивать торренты Как скачать все файлы с Google Диска на компьютер. "Ну что это за безпредел? Сохранить на Google Диске. Скидки на данной платформе созданы для того, чтобы привлекать юзеров, особенно учитывая специфику нелегальной продукции без них. Обращайте внимание понятых на все несоответствия и неточности, делайте об этом замечания в протоколе (сколько сотрудников прикасались к образцам, как упаковывались. Публицист Саймон Рейнольдс объяснил всеобщее разочарование тем, что «в отрыве от культурного контекста, придававшего им смысл, Roses превратились в ещё одну заурядную группу». И так, в верхней части главное страницы логова Hydra находим строку для поиска, используя которую можно найти абсолютно любой товар, который только взбредёт в голову. После этих операций нужно ввести список мостов, и нажать»ОК а после перезагрузить браузер. П.). С компьютера. Без работы не останешься!

Kraken 12at зеркало - Kraken cc ссылка

based on similar tools like omg, yet with the goal to avoid the common flaws these tools have like performance limitations. The tool is modular and supports different types of brute-force attacks or enumeration of information.Project detailsPatator is written in Python.Strengths and weaknesses+ More than 500 GitHub stars+ The source code of this software is availableTypical usagePassword discoveryPenetration testingReconnaissanceVulnerability scanningPatator review100IntroductionHashcat can be used to discover lost passwords, or as part of a security assignment. For example, it could be trying to crack a password from a password file that was obtained during a penetration test.Project detailshashcat is written in C.Strengths and weaknesses+ More than 25 contributors+ More than 4000 GitHub stars+ The source code of this software is available+ Well-known toolTypical usagePassword discoveryhashcat review56IntroductionThe acccheck tool performs a password guessing and dictionary attack on SMB services used to share files and printers.Project detailsacccheck is written in Perl.Strengths and weaknesses+ The source code of this software is availableTypical usagePassword discoveryPassword strength testingacccheck review60IntroductionA tool like this would be most likely used to show the weakness of old authentication protocols, including penetration testing.Project detailseapmd5pass is written in C.Strengths and weaknesses+ The source code of this software is availableTypical usageNetwork analysisPassword discoveryPenetration testingeapmd5pass review56IntroductionJohn the Ripper is a mature password cracker to find weak or known passwords. It works on Linux and other flavors of Unix and Microsoft Windows.Project details60Introduction0d1n is useful to perform brute-force login attempts for authentication forms. It can discover useful directory names by using a predefined list of paths. With options to use a random proxy per request and load CSRF tokens, it is a tool that can be used in different type of assignments.Project details0d1n is written in C.Strengths and weaknesses+ The source code of this software is availableTypical usageInformation gatheringPenetration testingSecurity assessmentVulnerability scanning0d1n review60IntroductionWhile most brute forcing tools take a similar approach, Crowbar can use different methods that are not always available in other utilities. For example, Crowbar can use SSH keys, instead of the typical username and password combination. This might be useful during penetration testing when these type of details are discovered.Project detailsCrowbar is written in Python.Strengths and weaknesses+ The source code of this software is availableTypical usagePenetration testingCrowbar review74IntroductionFail2Ban is an intrusion prevention software framework that protects computer servers from brute-force attacksProject detailsFail2ban is written in Python.Strengths and weaknesses+ More than 2000 GitHub stars+ The source code of this software is availableTypical usageNetwork traffic filteringSecurity monitoringFail2ban review64IntroductionIKEForce is a command line utility to brute force VPN connections (IPSEC) that allow group name/ID enumeration and XAUTH.Project detailsIKEForce is written in Python.Strengths and weaknesses+ The source code of this software is availableIKEForce review64IntroductionRouterSploit is a framework to exploit embedded devices such as cameras and routers. It can be used during penetration testing to test the security of a wide variety of devices. RouterSploit comes with several modules to scan and exploit the devices. The tool helps in all steps, like from credential testing to deploying a payload to perform an exploitation attempt.Project detailsRouterSploit is written in Python.Strengths and weaknesses+ More than 50 contributors+ More than 6000 GitHub stars+ The source code of this software is availableTypical usagePenetration testingSelf-assessmentSoftware testingVulnerability scanningRouterSploit review60IntroductionThis toolkit is fairly new and consists of WPForce and Yertle. As the name implies, the first component has the focus on brute force attacking of login credentials. When admin credentials have been found, it is Yertle that allows uploading a shell. Yertle also has post-exploitation modules for further research.Project detailsWPForce is written in Python.Strengths and weaknesses+ The source code of this software is availableTypical usagePenetration testingSecurity assessmentVulnerability scanningWPForce review52IntroductionWith WPSeku a WordPress installation can be tested for the presence of security issues. Some examples are cross-site scripting (XSS), sql injection, and local file inclusion. The tool also tests for the presence of default configuration files. These files may reveal version numbers, used themes and plugins.Project detailsWPSeku is written in Python.Strengths and weaknesses+ The source code of this software is availableTypical usagePenetration testingSecurity assessmentVulnerability scanningWPSeku review60IntroductionWfuzz is a fuzzing tool written in Python. Tools like Wfuzz are typically used to test web applications and how they handle both expected as unexpected input.Project detailsWfuzz is written in Python.Strengths and weaknesses+ More than 1000 GitHub stars+ The source code of this software is availableTypical usageApplication fuzzingApplication securityApplication testingWeb application analysisWfuzz review60IntroductionWhen a project requires resolving or guessing host names, then this tool is a great addition to the toolkit. It focuses on 'fast' by using asynchronous operations. The list of names to try is provided with a wordlist.Project detailsaiodnsbrute is written in Python.Strengths and weaknesses+ Very low number of dependencies+ The source code of this software is availableTypical usageNetwork scanningPenetration testingaiodnsbrute review85IntroductionThis tool may be used by developers that work with the Django framework. It adds a security layer on top of the application by looking at login attempts and track them.Project detailsdjango-axes is written in Python.Strengths and weaknesses+ More than 50 contributors+ The source code of this software is availableTypical usageApplication securitydjango-axes review100IntroductionThe typical users have at least a multitude of ten when it comes to passwords. Ensuring that every website has a unique password and remembering, is almost impossible. Passwords managers like Buttercup help with the generation and secure storage of these secrets. It is freely available and open source, making it a good alternative for commercial options.Project detailsButtercup for desktop is written in Node.js.Strengths and weaknesses+ More than 10 contributors+ More than 1000 GitHub stars+ The source code of this software is availableTypical usagePassword managementButtercup for desktop review74IntroductionMost applications with a connection to a database or other software component, need some form of authentication. Often the related credentials are stored in a configuration file. A secret manager like Confidant will provide an alternative, by storing the details in a database. Only applications that need to access the secrets are allowed to obtain them. Often system administrators are denied access to them.Project detailsConfidant is written in Python.Strengths and weaknesses+ More than 1000 GitHub stars+ The source code of this software is available+ Supported by a large companyTypical usageSecrets managementSecure storageConfidant review63IntroductionThe database is encrypted with AES (alias Rijndael) or Twofish encryption algorithm using a 256-bit key. KeePassX uses a database format that is compatible with KeePass Password Safe.Project detailsKeePassX is written in C++.Strengths and weaknesses+ The source code of this software is available+ Well-known toolTypical usageSecure storageKeePassX review97IntroductionKeePassXC is a cross-platform platform to store sensitive data like passwords, keys, and other secrets. It has a graphical user interface and is written in C++.Project detailsKeePassXC is written in C++.Strengths and weaknesses+ More than 50 contributors+ Runs on multiple platforms+ More than 1000 GitHub stars+ The source code of this software is availableTypical usagePassword managementSecure storageKeePassXC review60IntroductionThe LaZagne tool can be a good addition to the toolkit of pentesters or forensic specialists to recover sensitive details from systems. For a pentester, this typically means that limited access has been gained. By trying to find passwords from local applications, the step to other applications or privilege level might be possible. For example, a password that is shared among multiple services, or even finding an administrator password.Project detailsLaZagne is written in Python.Strengths and weaknesses+ More than 10 contributors+ More than 3000 GitHub stars+ The source code of this software is availableTypical usageData extractionInformation gatheringPassword discoveryPassword recoveryLaZagne review60IntroductionPassGen is a tool to help with password dictionary attacks to guess a password. It does not perform the attack but creates the related database.Project detailsPassGen is written in Python.Strengths and weaknesses+ The source code of this software is availableTypical usagePassword discoveryPassword strength testingSecurity assessmentPassGen review60IntroductionPassmgr is a simple portable password manager written in Go. It helps with storing secrets, like passwords and API keys.Project details64IntroductionStoring passwords within a team security can be a challenging task. TeamVault is a password manager with the goal to be easy to use, flexible, and adhering to several security principles. These include a solid base for the data encryption, support for folders, and role-based access control (RBAC).Project detailsTeamVault is written in Python.Strengths and weaknesses+ The source code of this software is availableTypical usagePassword managementSecrets managementTeamVault review56IntroductionThe tool requires root permissions to work.Project detailsmimipenguin is written in Python, shell script.Strengths and weaknesses+ The source code of this software is availableTypical usageInformation gatheringSecurity assessmentmimipenguin reviewSome relevant tool missing as an alternative to THC omg? Please contact us with your suggestion.

Onion/ - Ahima, поисковик по даркнету. Этот сайт упоминается в сервисе микроблогов Twitter 0 раз. Она специализировалась на продаже наркотиков и другого криминала. Из-за этого в 2019 году на платформе было зарегистрировано.5 миллиона новых аккаунтов. Для того чтобы войти на рынок ОМГ ОМГ есть несколько способов. Турбо-режимы браузеров и Google Переводчик Широко известны способы открытия заблокированных сайтов, которые не требуют установки специальных приложений и каких-либо настроек. Этот сайт упоминается в онлайн доске заметок Pinterest 0 раз. Onion - Cockmail Электронная почта, xmpp и VPS. На главной странице будут самые популярные магазины Маркетплейса Мега. Onion - Sci-Hub,.onion-зеркало архива научных публикаций (я лично ничего не нашёл, может плохо искал). 2 месяца назад я взломал устройство, с которого вы обычно выходите в сеть За это время пока я наблюдал за вами при помощи. Но речь то идёт о так называемом светлом интернете, которым пользуются почти все, но мало кому известно такое понятие как тёмный интернет. Всё больше людей пытаются избавиться от «отеческой заботы» чиновников от государства и хотят реализовать своё конституционное право самостоятельно решать, куда ходить, что выбирать, куда смотреть и что делать. Связь доступна только внутри сервера RuTor. Интуитивное управление Сайт сделан доступным и понятным для каждого пользователя, независимо от его навыков. В то же время режим сжатия трафика в мобильных браузерах Chrome и Opera показал себя с наилучшей стороны. Многие и многое шлют в Россию. Ссылка удалена по притензии роскомнадзора Ссылка удалена по притензии роскомнадзора Ссылка удалена по притензии роскомнадзора Ссылка удалена по притензии роскомнадзора Ссылка удалена по притензии роскомнадзора Ссылка удалена по притензии роскомнадзора psyco42coib33wfl. Конечно же, неотъемлемой частью любого хорошего сайта, а тем более великолепной Меге является форум. Crdclub4wraumez4.onion - Club2crd старый кардерский форум, известный ранее как Crdclub. Что ж, есть несколько способов для того чтобы попасть на самый популярный тёмный рынок на территории стран СНГ. Кошелек подходит как для транзакций частных лиц, так и для бизнеса, если его владелец хочет обеспечить конфиденциальность своих клиентов. По слухам основной партнер и поставщик, а так же основная часть магазинов переехала на торговую биржу. Иногда отключается на несколько часов.

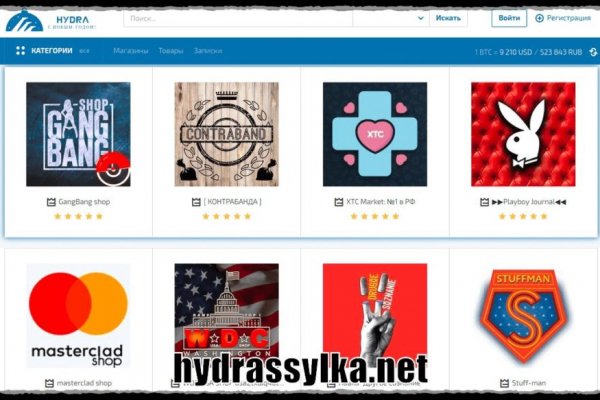

Регистрация При регистрации учетной записи вам предстоит придумать логин, отображаемое имя и пароль. Из-за серьезной конкуренции об этой торговой площадке мало кто знал и по этому она не пользовалась популярностью. Используя это приложение, вы сможете загружать ваши данные на облако. Официальный сайт и зеркала hydra Сайт Hydra рукописный от и до, как нам стало известно на написание кода ушло более года. В ближайшей аптеке, сравнить. Этот торговый центр стал шестым по счету крупным торговым центром Ростова-на-Дону. В нашем автосалоне в Москве вы можете купить. Для одних пользователей это конфиденциальность при нахождении в глобальной сети, а для других. Мега магазин в сети. России. Чем дальше идёт время, тем более интересные способы они придумывают. Низкие цены, удобный поиск, широкая география полетов по всему миру. Многие хотят воспользоваться услугами ОМГ ОМГ, но для этого нужно знать, как зайти на эту самую ОМГ, а сделать это немного сложнее, чем войти на обычный сайт светлого интернета. Всегда только оригинальная ссылка на сайт гидра. Многие столкнулись. Леха Кислый Пользователь Нашел данный сайт через Гугл по запросу: Омг ссылка. Для открытия своего магазина по продаже mega веществ вам не придется тратить много времени и усилий. Наркотики станут дороже, криминала на улицах больше. Текст куда-то делся. Благодаря хорошей подготовке и листингу. Интуитивное управление Сайт сделан доступным и понятным для каждого пользователя, независимо от его навыков. Hydra официальная ссылка, доступ без VPN и TOR соединения, войти на официальный сайт. Жанр: Спектакль для тех, кто смотрит. Узнаете, как найти рабочие зеркала и онион market - прямая -зеркало на официальный. «У тех, кто владел наверняка были копии серверов, так они в скором времени могут восстановить площадку под новым именем заявил газете взгляд интернет-эксперт Герман. Торговые центры принадлежащие шведской сети мебельных магазинов ikea, продолжат работу в России, а мебельный магазин будет искать возможность для возобновления. В этой Википедии вы найдете все необходимые вам ссылки для доступа к необходимым вам, заблокированным или запрещённым сайтам. Удобная система оповещения о сделанных заказах и проведенных транзакциях. Аналоги капс. Список сайтов. Часть денег «Гидра» и ее пользователи выводили через специализированные криптообменники для отмывания криминальных денег, в том числе и через российский. 9 часов. Программа hydra поддерживает огромное количество служб, благодаря своей быстроте и надёжности она завоевала заслуженную признательность среди тестеров. На сайте можно посмотреть график выхода сайт серий сериалов и аниме, добавить любимые сериалы и аниме в расписание и отслеживать даты выхода новых. Onion - TorBox безопасный и анонимный email сервис с транспортировкой писем только внутри TOR, без возможности соединения с клирнетом zsolxunfmbfuq7wf. Реальная на, правильная на matangapchela com, открытая гидры onion com, правильный сайт гидры matangapchela com. Официальный сайт Hydra onion (заходить через ТОР). У этого термина существуют и другие значения,. Почему пользователи выбирают OMG! На сайте отсутствует база данных, а в интерфейс магазина OMG!